Гус Фритше – специалист в области безопасности сетей и, как он называет себя сам, «алчный игрок в покер» – в настоящий момент трудится на должности руководителя технологического отдела в компаниях SeNet International и SeNet International Gaming Labs. Господин Фритше чрезвычайно опытен в вопросах поиска и устранения различного рода интернет уязвимостей, а также предохранения от взломов, что подтверждается степенью актуальности услуг бренда SeNet: на сегодняшний день два указанных представительства обслуживают в общей сложности 500 компаний, гражданских ведомств и министерств.

Гус Фритше – специалист в области безопасности сетей и, как он называет себя сам, «алчный игрок в покер» – в настоящий момент трудится на должности руководителя технологического отдела в компаниях SeNet International и SeNet International Gaming Labs. Господин Фритше чрезвычайно опытен в вопросах поиска и устранения различного рода интернет уязвимостей, а также предохранения от взломов, что подтверждается степенью актуальности услуг бренда SeNet: на сегодняшний день два указанных представительства обслуживают в общей сложности 500 компаний, гражданских ведомств и министерств.

Недавно Гус Фритше опубликовал заметку «Скрытые риски безопасности социальных медиа». В ней он рассказывал о способах извлечения информации, которая может оказаться пригодной для причинения преднамеренного вреда игрокам. Мы считаем, что аргументы господина Фритше могут оказаться полезными, особенно в свете наличия таких злокачественных опухолей сообщества как Сидрик Брезо, «LivLiv1», или любых других неблагоприятных элементов.

* * *

Гус Фритше, 11 февраля 2013 года

«Скрытые риски безопасности социальных медиа»

«Социальные сети и многопользовательские приложения являются важной частью жизни современного человека, как в личной, так и в деловой перспективе. Facebook, LinkedIn и Twitter – лишь несколько названий сервисов, которыми пользуется большинство из нас, будь мы игроком в покер или разработчиком игорной индустрии. Однако использование подобных интернет сайтов предполагает принятие определенного риска, потому как сайты эти не всегда гарантируют конфиденциальность своих пользователей, а иногда и вовсе небезопасны.

Сегодня данные о проблемах и уязвимостях социальных интернет платформ подтверждены и донесены до широкой общественности. Но в значительной степени недооценены эти проблемы применительно к офлайн жизни пользователя. Несмотря на тот факт, что раскрытие личных данных всё же оправдано в некоторых случаях (маркетинг, например), не следует забывать о том, каким риском это может обернуться на самом деле. В особенности это касается профессиональных игроков в покер, которые, кроме прочего, известны своими значительными финансовыми сбережениями.

Индивидуальное обнаружение

Начнем с Twitter’а – по моему мнению – одного из самых интересных социальных сайтов. Развешивание географических ярлыков [или «Геотегинг»], это один из самых распространённых путей утечки информации без ведома пользователя. Wikipedia определяет «Геотегинг» как:

«… процесс присоединения географических метаданных к различным информационным ресурсам, таким как веб-сайты, RSS, фотографии, как-либо характеризующие эти ресурсы (точка съемки, месторасположение и т. п.). Эти информация состоит, как правило, из координат широты и долготы, хотя она может включать также высоту, расстояние и направление до населенных пунктов».

Выполнять функцию геотегинга может широкий диапазон устройств, от цифровых камер до мобильных телефонов. В некоторых из этих устройств рассматриваемая функция включена по умолчанию, в других – пользователь активирует её вручную. В результате небольшого исследования я пришёл к выводу, что подавляющее большинство покеристов не пользуются геотегингом, при загрузке своих снимков в Twitter. Скорее всего, так происходит из-за упомянутого ранее, бездействия этой функции по умолчанию в ряде мобильных телефонов последних моделей. И, тем не менее, есть и те, у кого геотегинг активирован – намеренно или по случайности.

Остановимся на всеми (или, по меньшей мере, мной) любимом игроке и микроблоггере, Жан-Роберте Беланде. Жан-Роберт любит использовать Twitter, чтобы похвастаться знаменитостями, в кампании которых проводит время, или показать места, где остановился перекинуться в карты. Сама по себе эта информация кажется безвредной, однако именно с её помощью происходят непреднамеренные утечки данных. На сегодняшний день известно немало инструментов, которые смогут обработать метаданные из сообщения господина Беланде, чтобы определить его фактическое месторасположение.

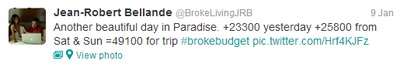

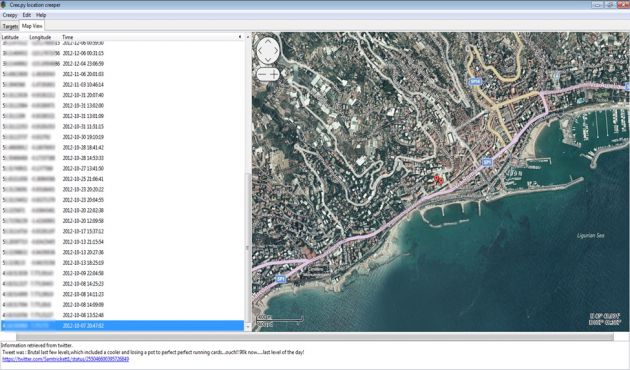

Например, собрать всю информацию о географическом месте пребывания человека можно с помощью программы ‘Creepy’ – она анализирует графические сообщения из социальных сетей и сайтов для хостинга изображений. На нижеследующей картинке приведен результат анализа одного из твитов Жан-Роберта:

Как видите, в твиттере господина Беланде – немало данных. Но мы ищем одно, конкретное сообщение, и кликаем на него. В результате, программа отображает визуальное месторасположение Жан-Роберта в момент публикации его выше обозначенного сообщения. В данном случае, мы видим, что он был на Багамских островах.

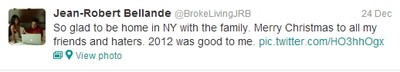

Эта информация, наряду сообщениями об игре в покер из казино Aria, не особенно конфиденциальна. Но давайте обратим внимание на один из твитов, которые наш герой оставил в период новогодних праздников, гостя у членов своей семьи.

В то время как Жан-Роберт может жить напоказ, я уверен, что такой путь для себя не выбирает его семья. При помощи программ наподобие ‘Creepy’ злоумышленники облегчат для себя задачу поиска своих потенциальных жертв.

Представим, что вы твитнули фотографию своего стека в подпольной игре. В случае, если злоумышленник перехватит эти метаданные, на руках у него будет информация и том, где вы находитесь, и том, какой минимум денег у вас есть при себе.

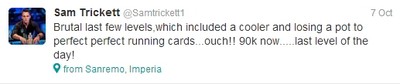

Жан-Роберт не единственный знаменитый игрок, в мобильном устройстве которого включен геотегинг. Сэм Трикетт тоже пользуется этой функцией. На нижеследующей картинке представлен результат анализа одного из твитов Сэма, опубликованного из-за столов некоего турнира, в котором наш герой участвовал будучи в Италии.

‘Creepy’ извлек массу данных из ленты сообщений господина Трикетта, и теперь их можно использовать в любом географическом маркировщике, например Google Earth, чтобы получить подробный отчет передвижения Сэма.

[Заметка редактора: Жан-Роберт Беланд и Сэм Трикетт были проинформированы о готовящейся публикации данной статьи, поэтому обратили своё внимание на потенциальную угрозу своей безопасности и предприняли соответствующие меры. Показатели широты/долготы на изображении участка карты, где указано месторасположение семейного дома господина Белланде, были размыты именно по его просьбе. Мы также помогли ему удалить эту информацию из его твиттер-ленты]

Сквозь социальные сети

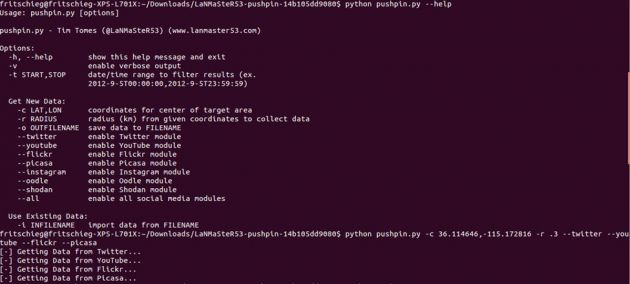

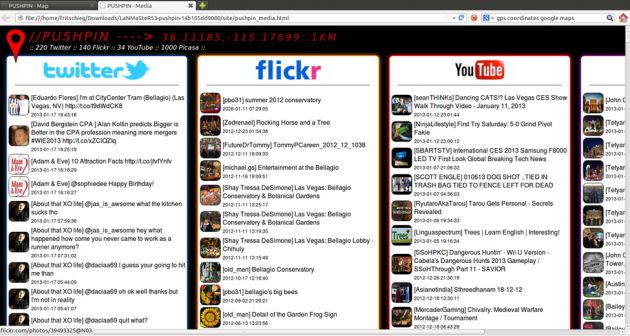

Схожим в своём функционале с ‘Creepy’ является программа ‘PushPin’. Но в отличие от первой указанной, генерирующей отчеты на основе единственного входного параметра, ‘PushPin’ многопоточна, и не останавливается на определении географического местоположения объекта, а продолжает добывать дополнительную информацию, рассылая запросы о найденном месте сразу по нескольким сайтам, в числе которых Twitter, YouTube и Instagram. На нижеследующей картинке изображен процесс работы ‘PushPin’ – программа использует полученные GPS-координаты для поиска соответствий с данными из социальных сетей:

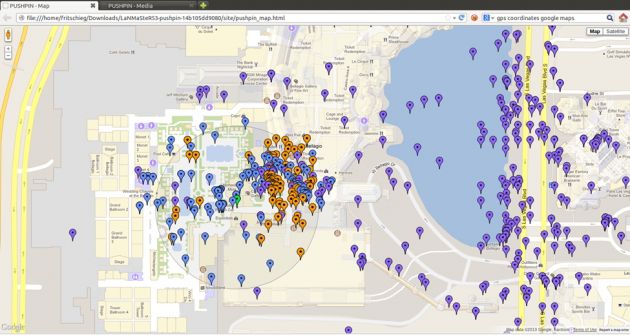

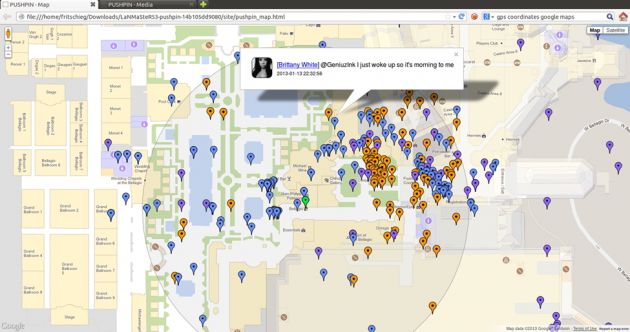

В результате анализа в вашем браузере откроются две вкладки: в первой отобразится карта с маркерами, а на второй – соответствующая медиа.

Передвигая курсор по маркерам, вы сможете посмотреть кто, что и откуда писал:

Изучая сообщения, опубликованные в Вегасе, можно провести время с интересом. Большая часть этой информации может показаться вполне безвредной, но если собрать воедино её крупицы с разных ресурсов, то отдельно взятый человек легко составит на вас досье. Такое досье может быть использовано для различного рода интернет посягательств, мошенничества, и потенциально более серьезных преступлений.

Как защититься

Важно внимательно относиться к любой информации, которую вы публикуете в социальных сетях, и ограничить утечку данных, которые можно будет использовать против вас непосредственно. Убедитесь, что геотегинг не активирован на ваших цифровых устройствах без вашего ведома.

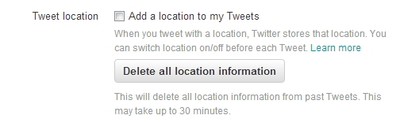

В Twitter’е, например, существует опция отключения указания местоположения для всех ваших сообщений, в том числе и опубликованных ранее:

В грядущем обзоре мы исследуем Facebook и LinkedIn – узнаем, как извлекаются данные о пользователях с этих сайтов, а также рассмотрим способы самых распространенных социальных интернет нападений».

Источник: http://www.pokeroff.ru

Комментарии